Security Operation Center – Umsetzung und Implementierung

Zunächst ist es wichtig zu erörtern, welche Art von einem Security Operation Center Sie in Ihrem Unternehmen umsetzten möchten. Denn leider gilt auch hier der Grundsatz: „Es gibt nicht DAS eine Security Operation Center“. Deswegen wird ein SOC stets auf Ihr Unternehmen individuell zugeschnitten. Das Security Operation Center greift in alle verschiedenen Bereiche eines Unternehmens ein. Dabei müssen Verantwortlichkeiten der Mitarbeitenden neu bestimmt und neue Rollen definiert und besetzt werden. Die unternehmensweite IT- und Operative Technologie (OT) -Infrastruktur spielt in diesem Zusammenhang eine der wichtigsten Rollen, denn hier werden bei einem integrierten SOC die größten Veränderungen und Anpassungen vorgenommen. Daher ist der erste Schritt vor Implementierung und Umsetzung den Scope eines Security Operation Centers genau zu bestimmen.

Wurde die Entscheidung getroffen, dass ein Security Operation Center eingeführt werden soll und verstanden, welche Veränderungen auf das Unternehmen zu kommen werden, stellt sich die nächste Frage „Wo ist unser Unternehmen sicher und wo sehen wir Nachholbedarf?“. Um diese Frage zu beantworten ist ein Blick in die ISO27001:13 Norm oder in das NIST Cyber Security Framework hilfreich. Diese beiden Werke gelten als wichtigste Grundlagen im Bereich der Informationssicherheit. Eine weitere Methode Schutzziele zu bestimmen ist mit Hilfe eines Risikomanagements umsetzbar. Die ISO27005 Norm können wir Ihnen hierbei wärmstens empfehlen. In einem weiteren Blogpost werden wir näher auf die Erstellung eines IT-Risiko-Managements eingehen.

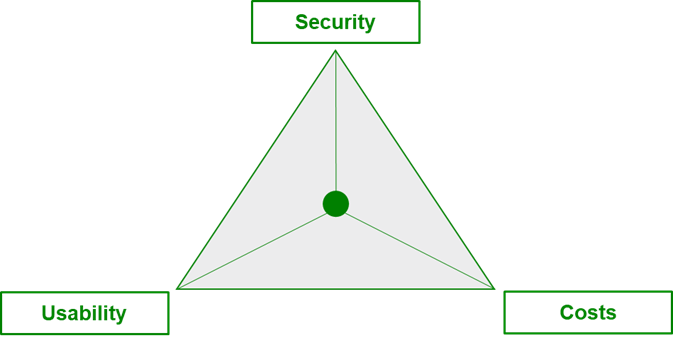

Nun kommen wir zu einer weiteren Herausforderung bei der Erstellung eines Security Operation Centers. Die Frage nach der eigenen Risikobereitschaft (Security), Nutzbarkeit/Flexibilität und den entstehenden Kosten (Costs). Das untenstehende Schaubild verdeutlicht diese Aufgabe.

Besitzt ein Unternehmen eine besonders niedrige Risikobereitschaft und möchte dabei die Kosten gering halten, dann leidet darunter u.a. die Flexibilität der IT- und OT-Systeme des Unternehmens. Andererseits führen geringe Kosten und mehr Usability in einem Security Operation Center zu erhöhten Sicherheitsrisiken im Unternehmen. Für ein wirksames Security Operation Center und damit einhegende Informationssicherheit ist eine Balance zwischen allen drei Komponenten erforderlich. Wie so eine Balance aussehen kann und wie diese mit einem Security Operation Center in Verbindung steht, werden wir in unserem kommenden Blogpost näher beleuchten.

Verfasser: Roman Scholtysik