KIA Hacking - Schwachstelle in Web Portal erlaubt Übernahme von Autos

Im Juni entdeckten Sicherheitsforschende schwerwiegende Sicherheitslücken in der Händler-Infrastruktur von Kia. Lediglich durch die Kenntnis von Nummernschildern war es ihnen möglich, mehr als 500 Fahrzeugmodelle zu orten, zu öffnen, abzuschließen, zu starten, zu stoppen und die Hupe zu bedienen. Zusätzlich konnten Sie personenbezogene Daten der Fahrzeughalter exfiltrieren. Wie das möglich war und warum solche Funde in Zukunft immer öfter auftreten könnten, erfahren Sie in diesem Blogpost.

Der aktuelle Fall eines theoretischen Kia-Hacks

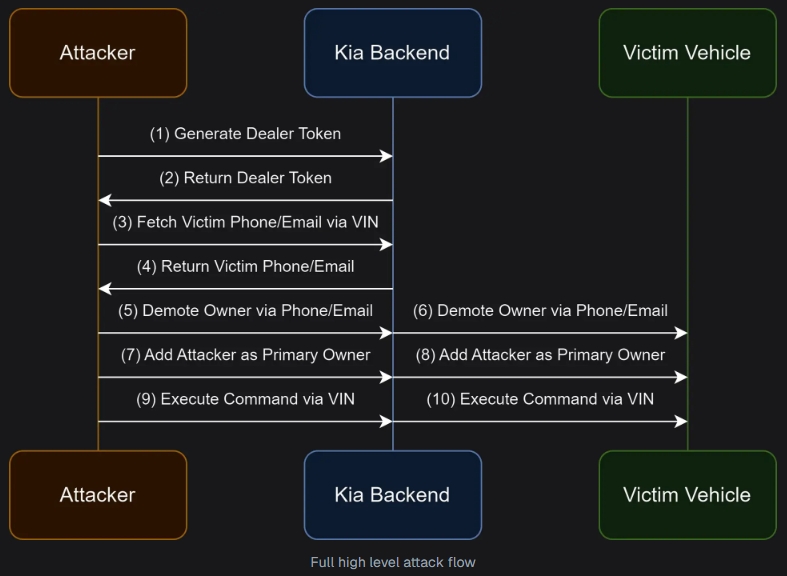

Die Sicherheitsforschenden um Sam Curry entdeckten bereits im Jahr 2022 Schwachstellen in den Portalen und Fahrzeugen mehrerer Hersteller. Zwei Jahre später entschieden sie sich, erneut nach Lücken zu suchen. Ihr erstes Augenmerk fiel hierbei auf Kia. Nach einer Analyse des Fahrzeughalterportals fokussierte sich die Gruppe auf das Web-Portal für Kia-Händler. Unter Verwendung eines Einladungslinks war es ihnen möglich, einen Account für ein fiktives Autohaus zu erstellen, um dann die Daten beliebiger User Accounts (Namen, Telefonnummern, E-Mail-Adressen) abzufragen. Hierzu brauchten die Angreifer lediglich Kenntnis des Nummernschildes sowie des Staates, in welchem der Wagen registriert war.

Mit der Kombination aus Account-Informationen und Fahrzeugdaten konnten die Angreifer den eigentlichen Besitzer degradieren und sich selbst mit einer E-Mail-Adresse ihrer Wahl als Fahrzeughalter eintragen. Daraufhin war es der Gruppe um Sam Curry möglich, das Auto mit einem selbstprogrammierten Tool aufzuschließen und zu starten. Auch die Hupe konnten die Hacker bedienen. Getestet wurde all dies mit einem gemieteten Kia EV6. In einem fiktionalen „Zugriffsszenario“ hätten die Hacker theoretisch einen fahrenden Kia zum Anhalten zwingen können. Die Sicherheitslücken wurden an den Fahrzeughersteller kommuniziert und im Juli 2024 geschlossen.

Eine smartere Welt mit gehäuften Risiken

Die Direktorin der CISA, Jen Easterly, zog vor kurzem bei einem öffentlichen Auftritt einen Vergleich zwischen Software und einem Auto. So sei es akzeptiert, eine Software zu nutzen, welche noch mehrere Jahre nach der initialen Veröffentlichung mit Sicherheitspatches versorgt werden würde. Allerdings würde sich kein Mensch in ein Auto setzen, welches eventuell mit Fehlern behaftet wäre, welche die Fahrtüchtigkeit oder Sicherheit einschränken würden.

Software-Entwickler sollten sich, laut Easterly, also an den Herstellern von Autos und Flugzeugen orientieren. Das Beispiel Kia (welche sicher nicht alleinstehen - es hätte auch eine andere Marke treffen können) zeigt uns allerdings, dass wohl eher das Gegenteil der Fall sein wird. Automobile werden mit Unmengen an Software ausgeliefert und diese Software wird zwangsläufig Bugs enthalten, welche durch böswillige Akteure ausgenutzt werden können. Dies wird niemanden davon abhalten, in ein Auto zu steigen und loszufahren, aber die Realität, dass Autos fahrende IoT-Devices sind, sollte nicht ignoriert werden. Die Hersteller müssen also produktiv mit White Hat Hackern zusammenarbeiten, Bug Bounties vergeben sowie schnell und regelmäßig Sicherheitslücken schließen. Laut Sam Curry hat Kia hier einen vorbildlichen Job gemacht.

Verfasser: Tobias Philipsen